Obwohl sich der Zugriff auf Files in Computersystemen durch eine sichere Authentifizierung und Berechtigungen auf Dateisystemebene schützen lässt, kann dies nicht mehr gewährleistet werden, wenn ein Angreifer physischen Zugriff auf den Rechner hat (z.B. Diebstahl Firmenlaptop).

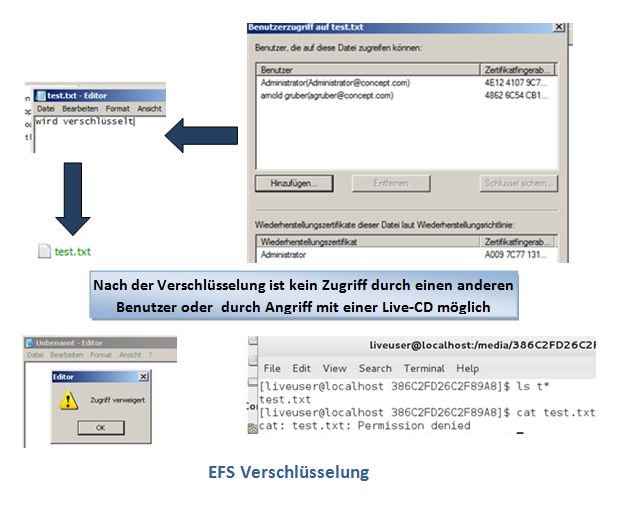

Der Angreifer könnte diese Sicherheitsmaßnahmen aushebeln, indem er ein anderes Betriebssystem aufspielt bzw. von einer Live-CD startet oder die Festplatte in ein anderes System einbaut.

Um dies zu verhindern, kann ein Anwender mit einem X.509 Zertifikat für EFS vertrauliche Dateien auf einem NTFS Filesystem so verschlüsseln, dass diese auch bei physischem Rechnerzugriff nur lesbar sind, wenn der entsprechende Entschlüsselungsschlüssel vorhanden ist.

EFS ist ein Windows Standard-Tool und verwendet zur Verschlüsselung eine Kombination aus symmetrischen und asymmetrischen Verschlüsselungsverfahren (siehe Kombination symmetrischer / asymmetrischer Verschlüsselung). Der Inhalt der Datei wird mit symmetrischen AES, 3DES oder DESX chiffriert, der symmetrische Verschlüsselungsschlüssel selbst wird – mithilfe des öffentlichen Schlüssels des EFS-Benutzerzertifikats – RSA bzw. ECC verschlüsselt.

Der private Schlüssel des Benutzers verbleibt gesichert im Benutzerprofil oder auf einer Smartcard Eine EFS verschlüsselte Datei kann auch vom Eigentümer für mehrere Personen freigegeben werden, dazu wird der symmetrische Verschlüsselungsschlüssel zusätzlich mit dem Public Key aus den Benutzerzertifikaten der zugriffsberechtigten Personen verschlüsselt und in der Datei abgelegt

Eine EFS verschlüsselte Datei kann auch vom Eigentümer für mehrere Personen freigegeben werden, dazu wird der symmetrische Verschlüsselungsschlüssel zusätzlich mit dem Public Key aus den Benutzerzertifikaten der zugriffsberechtigten Personen verschlüsselt und in der Datei abgelegt

Anm.: Vorbeugend für den Fall, dass ein privater Schlüssel beschädigt oder verloren geht, kann der private Schlüssel vorher auf eine sicheres Medium exportiert werden oder alternativ in Active Directory basierten IT-Infrastrukturen auf OU Ebene ein Data Recovery Agent bestimmt werden, der als letzte Instanz mit einer Art Generalschlüssel die Dateien wiederherstellen kann.

Dies bedeutet, dass bei jedem Verschlüsselungsvorgang einer Datei durch einen Benutzer, der symmetrische Verschlüsselungsschlüssel zusätzlich noch einmal durch den öffentlichen Schlüssel des Recovery Agents verschlüsselt abgelegt wird

Nachteile von EFS:

- EFS schützt Dateien nicht, wenn die gesicherten Dateien vom Ersteller über das Netzwerk übertragen werden. Bevor sie gesendet werden, werden die Dateien immer zuerst entschlüsselt.

- EFS kann keine Systemdateien oder ganze Festplattenvolumes verschlüsseln, für diesen Fall müsste hardwarebasierte TPM Verschlüsselung wie z.B. BitLocker verwendet werden, diese ist dann aber immer maschinenbezogen und nicht personenbezogen wie EFS