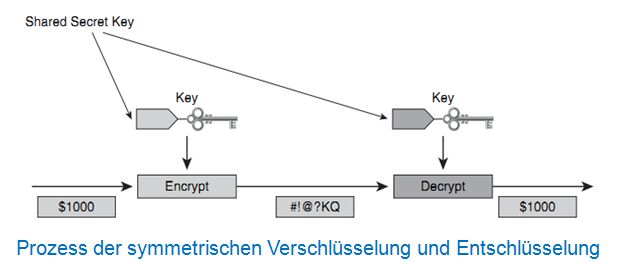

Algorithmen die auf symmetrischer Verschlüsselung basieren, verwenden für den

Ver- sowie den Entschlüsselungsprozess den gleichen Schlüssel. Bei einer

Sender/Empfänger Beziehung müssen also beide Parteien über einen identischen

Schlüssel verfügen.

Vorteile symmetrischer Verschlüsselungsverfahren:

- Algorithmen sind sehr schnell

- Basieren auf einfachen mathematischen Operationen, daher einfache

- Implementierung in Hard- und Software möglich

- Sind bei gleicher Schlüssellänge stärker als asymmetrische

- Schlüsselalgorithmen

Nachteile symmetrischer Verschlüsselungsverfahren:

- Gesamtes System hängt von der Sicherheit eines einzigen Schlüssels ab

- Ein weiteres Problem ist die Schlüsselverteilung – ohne sicheren

Austausch des Schlüssel ist keine Sicherheit möglich - Symmetrische Algorithmen liefern selbst keine Schlüsselmanagementverfahren zum sicheren Austausch des Schlüssels – deshalb müssen andere Verfahren mit einbezogen werden

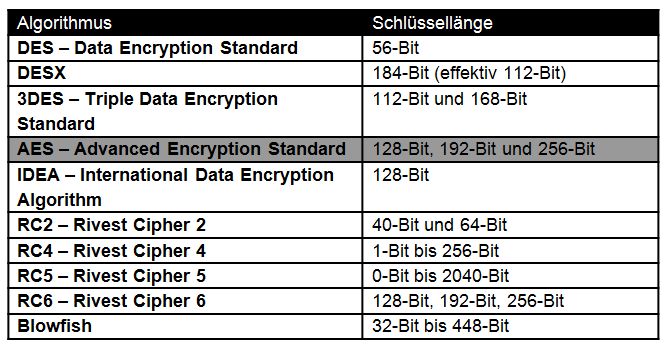

Bekannteste symmetrische Algorithmen:

Das NIST (National Institute of Standards and Technology) empfiehlt momentan

die Verwendung von AES mit mindestens 128-Bit Schlüssellänge.

Literatur:

Vgl. Spitz, Stephan et al.: „Kryptographie und IT-Sicherheit“, S.23-24.

Kryptographie und IT Sicherheit

Vgl. Watkins, Michael; Wallace, Kevin: „CCNA Security“, S. 443.

CCNA Security

Vgl. BlueKrypt: „NIST Cryptographic Key Length Recommendation”.

(abgerufen am 3. Oktober 2011).

NIST Schlüssellängenempfehlung