Eine Zertifizierungsstelle ist eine unabhängige Instanz auf Softwarebasis, die die

Verbindung eines Sicherheitsprinzipals mit einem öffentlichen Schlüssel – also das

Zertifikat – beglaubigt.

Die Beglaubigung erfolgt dabei, indem jedes von der CA ausgestellte Zertifikat, durch den privaten Schlüssel der CA selbst signiert wird.

Wenn eine Entität einer CA, die als eine Trusted Third Party fungiert, vertraut, so

vertraut sie auch automatisch allen von der CA ausgestellten Zertifikaten.

Aufgaben einer Zertifizierungsstelle

Zertifizierungsstellen sind die entscheidenden Komponenten einer Public Key

Infrastructure und haben folgende Aufgaben:

- Überprüfen der Identität des Zertifikatanforderers – die Validierung hängt dabei vom Typ der CA und deren Ausstellungsrichtlinien ab

- Ausstellen von Zertifikaten für anfordernde Entitäten

- Veröffentlichen bestimmter Zertifikate in Verzeichnisdiensten oder auf

Weblocations - Sperren und erneuern von Zertifikaten

- Verwalten und Veröffentlichen von Zertifikatsperrlisten, um ungültige

Zertifikate anzuzeigen - Protokollieren aller CA Aktivitäten in einer Datenbank

- Optional ist auch die Archivierung von Schlüsseln in einer Datenbank

möglich

Typen von Zertifizierunsstellen

Man unterscheidet allgemein zwischen CA-Typen innerhalb einer Organisationund extern betriebenen CAs, sowie in Windows Infrastrukturen zwischen Active

Directory integrierten Enterprise CAs und nicht Active Directory integrierten Stand

Alone CAs.

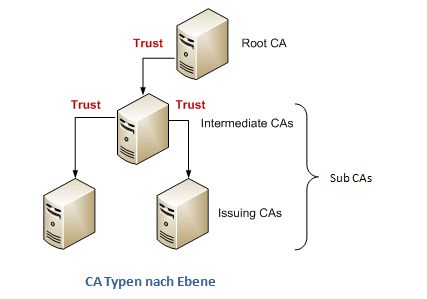

Weiterhin unterscheidet man CAs nach der Ebene, in der sie in einer PKI

Hierarchie auftreten.

Die an der Wurzel stehende Root CA ist die einzige CA, die

ein selbst signiertes CA Zertifikat besitzt.

Alle der Root untergeordneten CAs, auch

Sub CAs genannt, besitzen ein von ihrer übergeordneten CA ausgestelltes CA

Zertifikat.

Man bezeichnet die CAs, die direkt an die End-Entitäten Zertifikate ausstellen,

Issuing CAs und alle zwischen Issuing CAs und Root CA präsenten

Zertifizierungsstellen der Hierarchie als Intermediate CAs. Anm.: Oft auch Policy CAs genannt, wenn sie eine Trennung für unterschiedliche Policy Definitions darstellen

Literatur:

Vgl. Microsoft Corporation: „Implementieren und Verwalten der Sicherheit in einem Microsoft Windows 2003 Netzwerk (MOC 2238)“, S.2-13.