Eine Public Key Infrastructure innerhalb einer Organisation ist die komplette

logische Infrastruktur (Softwarekomponenten + organisatorische und rechtliche

Richtlinien), die auf Basis des hoch skalierbaren Hierarchical Trust Modells die

Verteilung und Verwendung von öffentlichen und zugehörigen privaten Schlüsseln

über Zertifikate regelt.

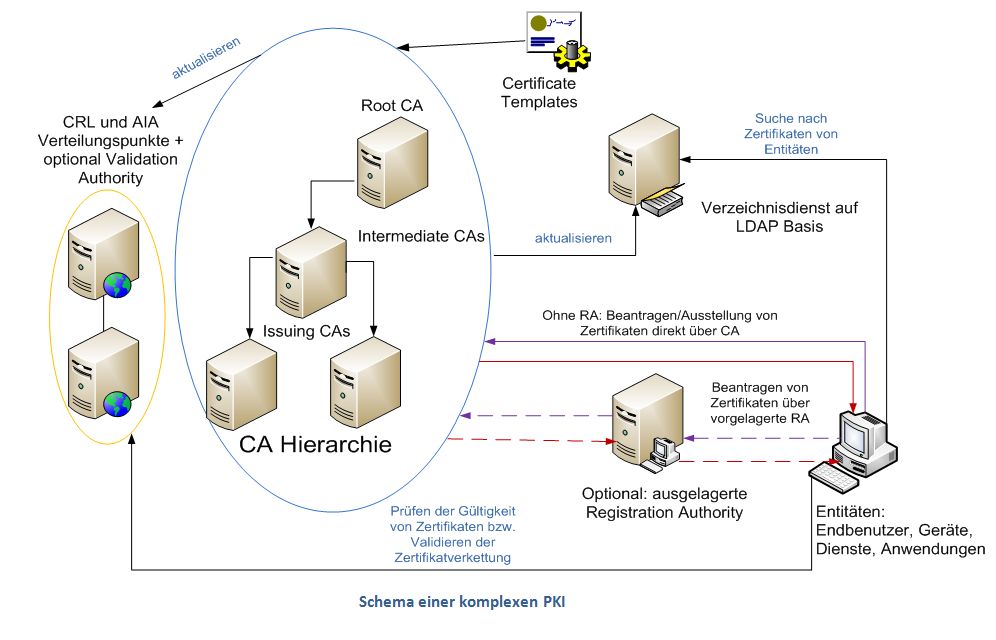

Komponenten einer komplexen PKI

Eine PKI kann aus folgenden Komponenten bestehen:

- Digitale Zertifikate: Digitale Dokumente auf X.509 Basis, die eine Entität miteinem öffentlichen Schlüssel verbinden (siehe Blogeintrag Zertifikate).

- Hierarchie von Zertifizierungsstellen: Ist die zentrale Komponente der PKI,

- sie ist zuständig für das Ausstellen und die Verwaltung von Zertifikaten. DieRoot CA ist die einzige CA in der Hierarchie, die sich ein selbst signiertes Zertifikat ausstellen kann (siehe Kapitel Blogeintrag Zertifizierungsstelle).

- Registration Authority RA: Eine RA ist eine optionale Komponente, die verschiedene Aufgaben der CA durchführen kann, um diese zu entlasten. Darunter die Prüfung, Vervollständigung und Genehmigung der Certificate Requests von Entitäten. CAs können so konfiguriert werden, dass sie bestimmte Zertifikattypen nur ausstellen, wenn der Request vorab von einem RA Enrollment Agent signiert wurde (siehe

Blogeintrag Rollen (To 'Do)). - Certificate Templates (Nur bei Windows Zertifizierungsstellen): Legen Ausstellungsvoraussetzungen, Aufbau, Inhalt sowie Zwecke für Zertifikatefest.

- Certificate Revocation List (CRL) / CRL Distribution Point: Eine von der CA veröffentlichte Liste, die alle gesperrten Zertifikate (abgelaufene, ungültige,zurückgerufene) enthält, sowie der physische Punkt von dem die Listeverteilt wird.

- Authority Information Access (AIA): Öffentliche Liste, welche die CA Zertifikate aller CAs der PKI enthält.

Literatur:

Vgl. Zacker, Craig: “Planning and Maintaining a Microsoft Windows 2003 Network Infrastructure “, S. 112.

Planning and Maintaining a Microsoft Windows 2003 Network Infrastructure

Vgl. Microsoft Corporation: „Implementieren und Verwalten der Sicherheit in einem Microsoft Windows 2003 Netzwerk“ (MOC 2238), S.2-5/2-6.

Vgl. Mc Lean, Jan; Thomas, Orin: „Transitioning Your MCSA/MCSE to Windows 2008“, S.371.

Transitioning your MCSA/MCSE to Windows 2008